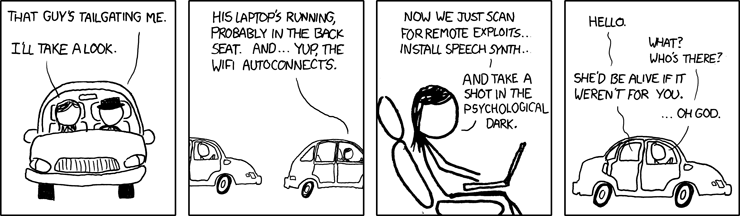

Ich habe mich gefragt, wie man das oben machen soll. Das heißt, wie würden Sie

- Ein drahtloses Netzwerk von Ihrem Computer aus erstellen? Ich nehme an, Sie würden einen WLAN-Router oder etwas anderes emulieren (und in diesem Beispiel möchten Sie ihn natürlich "linksys" nennen, damit sich der Laptop des Ziels automatisch verbindet).

- Infiltrieren Sie einen Computer in diesem Netzwerk und erledigen Sie Ihre böse Arbeit?

Ich bin nicht gerade auf der Suche nach einer Schritt-für-Schritt-Anleitung oder so, aber ich habe wirklich keine Ahnung, wie dies funktionieren würde, und (ich warne Sie: P) suche hier nach einer ziemlich detaillierten Antwort.

(Ich hoffe, das ist ein Thema. Zeigen Sie mir einfach, wohin ich gehen soll, wenn nicht. :)